![Introduction]() Introduction

Introduction

This project presents a detailed simulation of a Smart Campus Network, developed using Cisco Packet Tracer. The aim is to replicate the structure and functionality of a modern university network with enhanced interactivity. The simulation includes role-based access, integrated services, and advanced security mechanisms. This project demonstrates the application of networking principles in a practical, real-world scenario.

Ce projet présente une simulation détaillée d'un réseau de campus intelligent, développé à l'aide de Cisco Packet Tracer. L'objectif est de reproduire la structure et la fonctionnalité d'un réseau universitaire moderne avec une interactivité améliorée. La simulation comprend un accès basé sur les rôles, des services intégrés et des mécanismes de sécurité avancés. Ce projet démontre l'application des principes de mise en réseau dans un scénario pratique du monde réel.

![Network Fundamentals]() Chapter 1:

Network Fundamentals

Chapter 1:

Network Fundamentals

A computer network is a group of interconnected devices that communicate to share resources and data. Here's a breakdown of key network types:

LAN (Local Area Network)

High-speed network within a small geographical area. LANs typically provide high-speed connectivity.

MAN (Metropolitan Area Network)

Network covering a city or large campus. MANs are larger than LANs and may be operated by a single entity.

WAN (Wide Area Network)

Network spanning a large geographical area. The Internet is the largest example of a WAN.

Essential networking devices include:

Router

Directs data between networks (Layer 3).

Switch

Connects devices in the same network (Layer 2).

Server

Provides services like email, web hosting, or logging to clients.

PC/Laptop

End-user devices used to access network resources.

Access Point

Allows wireless devices to connect to the wired network.

Un réseau informatique est un groupe d'appareils interconnectés qui communiquent pour partager des ressources et des données. Voici une répartition des principaux types de réseaux :

LAN (Réseau Local)

Réseau haut débit dans une petite zone géographique. Les LAN offrent généralement une connectivité à haut débit.

MAN (Réseau Métropolitain)

Réseau couvrant une ville ou un grand campus. Les MAN sont plus grands que les LAN et peuvent être gérés par une seule entité.

WAN (Réseau Étendu)

Réseau couvrant une grande zone géographique. Internet est le plus grand exemple de WAN.

Les appareils réseau essentiels comprennent :

Routeur

Dirige les données entre les réseaux (Couche 3).

Commutateur

Connecte les appareils dans le même réseau (Couche 2).

Serveur

Fournit des services comme le courrier électronique, l'hébergement web ou la journalisation aux clients.

PC/Portable

Appareils utilisateur finaux utilisés pour accéder aux ressources réseau.

Point d'Accès

Permet aux appareils sans fil de se connecter au réseau filaire.

![Proposed Architecture]() Chapter 2:

Proposed Architecture

Chapter 2:

Proposed Architecture

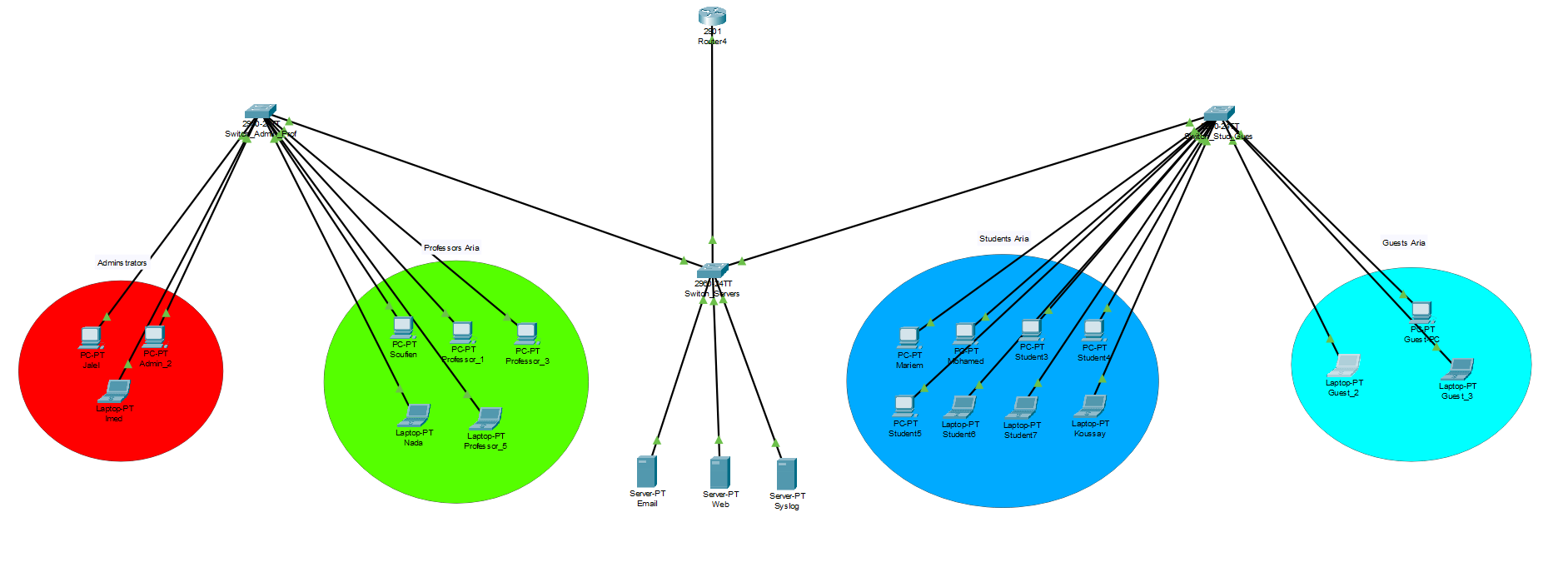

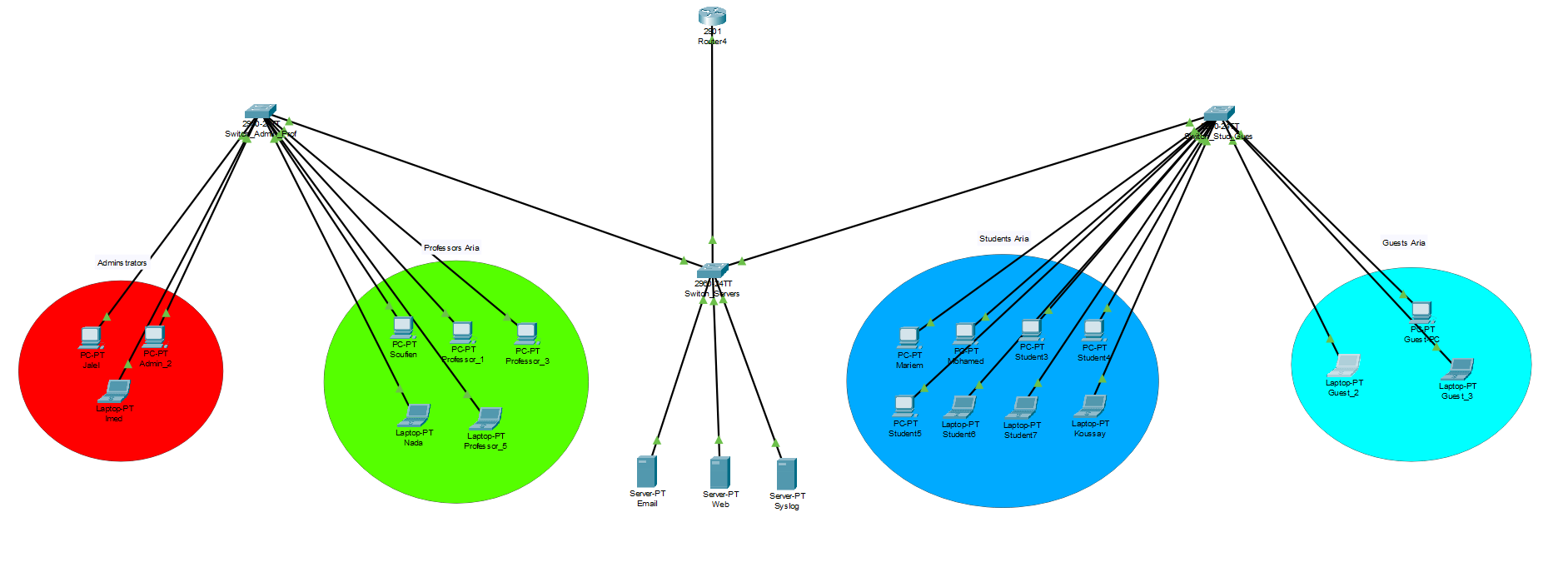

Our architecture is designed for a modern campus, emphasizing security and role-based access. The design includes:

Switches

Three main switches, logically separated by user type.

VLANs

- VLAN 10: Students

- VLAN 20: Professors

- VLAN 30: Admins

- VLAN 40: Guests

- VLAN 99: Servers

Router-on-a-Stick

Efficient inter-VLAN routing.

Access Control Lists (ACLs)

Policy enforcement for network access.

The devices used include:

Router

1 Router.

Switch

3 Switches.

Server

3 Servers (Web, Email, Syslog).

PC/Laptop

Multiple PCs and Laptops.

Network Design Choices and Justification

The design of this Smart Campus Network incorporates several key choices to optimize performance, security, and manageability:

- VLAN Segmentation: VLANs are used to segment the network, enhancing security and performance.

- Router-on-a-Stick: This cost-effective method uses sub-interfaces for inter-VLAN routing.

- Role-Based Access Control: The network is designed to provide different levels of access to network resources based on the user's role.

- Dedicated Server VLAN: Servers are placed in a separate VLAN to isolate them from user traffic.

- Static IP Addressing: Static IP addresses are used for servers and network infrastructure devices.

Notre architecture est conçue pour un campus moderne, mettant l'accent sur la sécurité et l'accès basé sur les rôles. La conception comprend :

Commutateurs

Trois commutateurs principaux, logiquement séparés par type d'utilisateur.

VLANs

- VLAN 10 : Étudiants

- VLAN 20 : Professeurs

- VLAN 30 : Administrateurs

- VLAN 40 : Invités

- VLAN 99 : Serveurs

Routeur sur un Bâton

Routage inter-VLAN efficace.

Listes de Contrôle d'Accès (ACL)

Application des politiques pour l'accès au réseau.

Les appareils utilisés comprennent :

Routeur

1 Routeur.

Commutateur

3 Commutateurs.

Serveur

3 Serveurs (Web, Email, Syslog).

PC/Portable

Plusieurs PC et ordinateurs portables.

Choix de Conception du Réseau et Justification

La conception de ce réseau de campus intelligent intègre plusieurs choix clés pour optimiser les performances, la sécurité et la gestion :

- Segmentation VLAN : Les VLAN sont utilisés pour segmenter le réseau, améliorant ainsi la sécurité et les performances.

- Routeur sur un Bâton : Cette méthode économique utilise des sous-interfaces pour le routage inter-VLAN.

- Contrôle d'Accès Basé sur les Rôles : Le réseau est conçu pour fournir différents niveaux d'accès aux ressources réseau en fonction du rôle de l'utilisateur.

- VLAN Dédié aux Serveurs : Les serveurs sont placés dans un VLAN séparé pour les isoler du trafic utilisateur.

- Adressage IP Statique : Des adresses IP statiques sont utilisées pour les serveurs et les appareils d'infrastructure réseau.

![Network Simulation]() Chapter 3: Network Simulation &

Configuration

Chapter 3: Network Simulation &

Configuration

The simulation involves configuring devices and services.

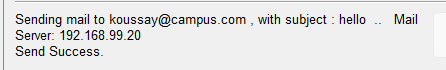

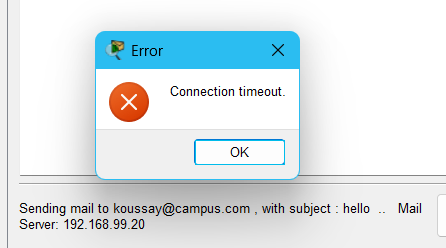

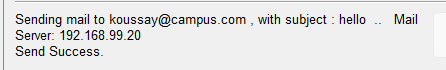

Email System

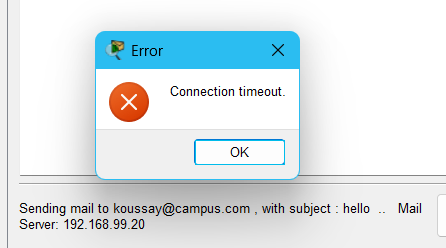

An email server was set up on VLAN 99 using SMTP (Simple Mail Transfer Protocol) for sending and POP3 (Post Office Protocol v3) for receiving mail. Users were configured with email accounts, and access control was applied to restrict guests from using the mail server. This ensures that only authorized users (students, professors, and admins) can send and receive emails within the campus network.

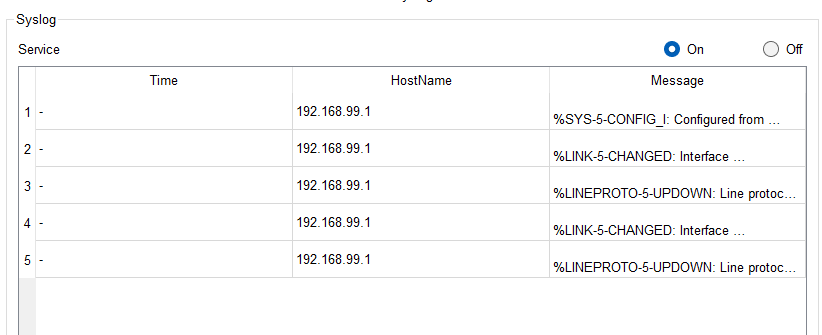

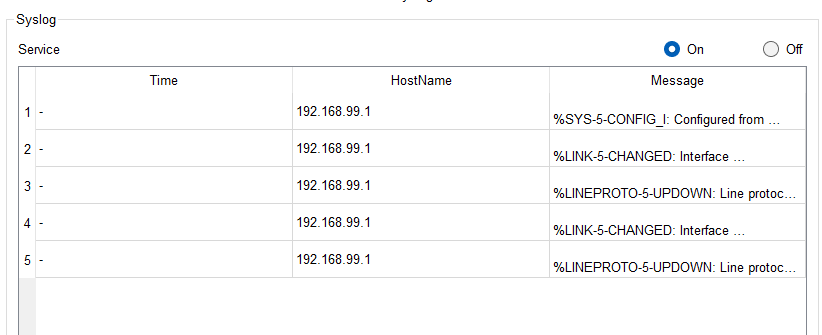

Syslog Server

A Syslog server was included to log system events from the router. This is useful for monitoring network health and capturing events like interface shutdowns or access attempts. The Syslog server provides a centralized logging solution, which is essential for network troubleshooting and security analysis.

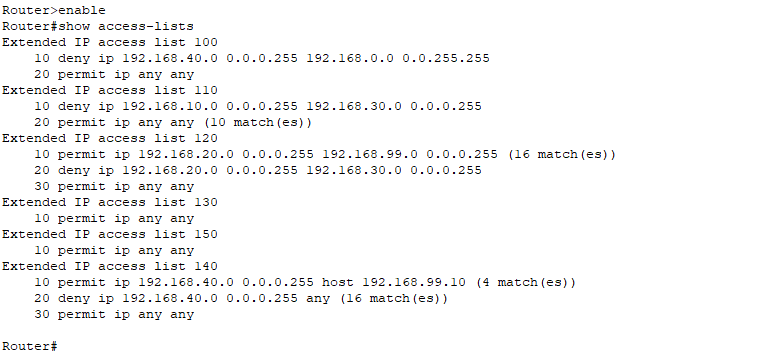

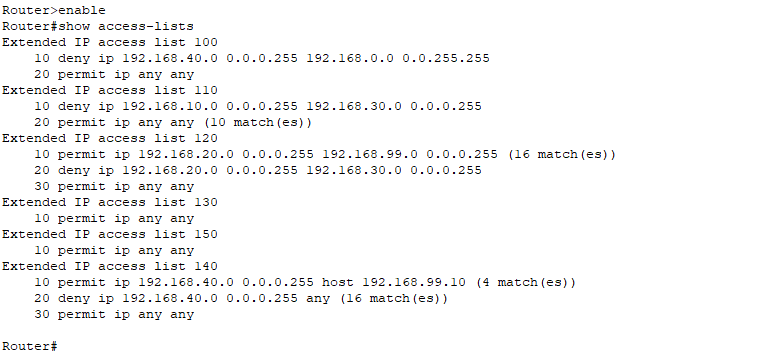

ACLs (Access Control Lists)

ACLs were applied on the router interfaces to control which VLANs can communicate. For example:

- Students are blocked from accessing the admin VLAN.

- Guests can only access the web server, not other user resources.

- Admins can access all resources.

La simulation implique la configuration des appareils et des services.

Système de Messagerie

Un serveur de messagerie a été configuré sur le VLAN 99 utilisant SMTP (Simple Mail Transfer Protocol) pour l'envoi et POP3 (Post Office Protocol v3) pour la réception des courriels. Les utilisateurs ont été configurés avec des comptes de messagerie, et un contrôle d'accès a été appliqué pour restreindre l'utilisation du serveur de messagerie par les invités. Cela garantit que seuls les utilisateurs autorisés (étudiants, professeurs et administrateurs) peuvent envoyer et recevoir des courriels au sein du réseau du campus.

Serveur Syslog

Un serveur Syslog a été inclus pour enregistrer les événements système du routeur. Ceci est utile pour surveiller l'état du réseau et capturer des événements comme des arrêts d'interface ou des tentatives d'accès. Le serveur Syslog fournit une solution de journalisation centralisée, essentielle pour le dépannage du réseau et l'analyse de sécurité.

ACL (Listes de Contrôle d'Accès)

Des ACL ont été appliquées sur les interfaces du routeur pour contrôler quels VLAN peuvent communiquer. Par exemple :

- Les étudiants ne peuvent pas accéder au VLAN administrateur.

- Les invités ne peuvent accéder qu'au serveur web, pas aux autres ressources utilisateur.

- Les administrateurs peuvent accéder à toutes les ressources.

Network Configuration & Commands

Below are the core commands used in Cisco Packet Tracer to configure the Smart Campus Network. These are real Cisco IOS commands applied to routers and switches.

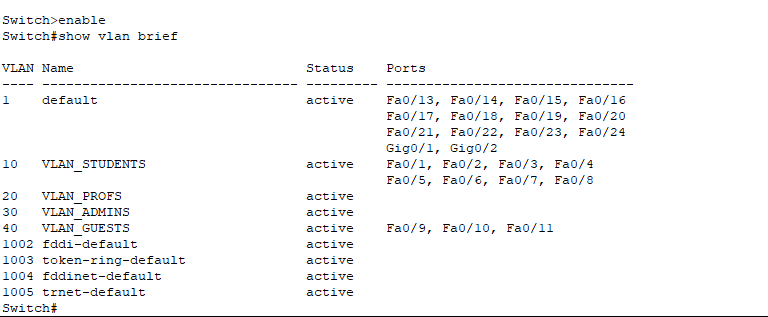

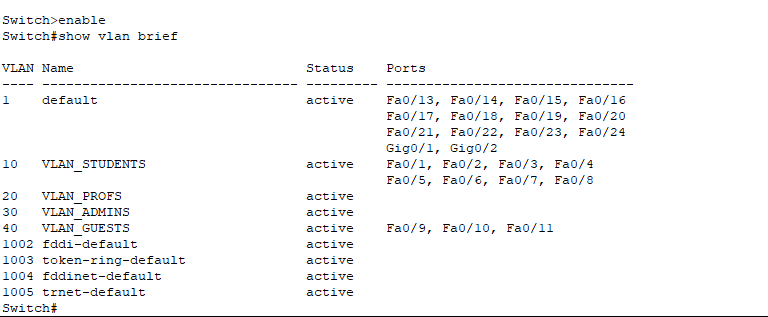

1. VLAN Configuration (on Switches)

VLANs (Virtual Local Area Networks) were configured to logically separate different user groups on the campus network. Each VLAN was assigned a unique ID:

- VLAN 10 – Students

- VLAN 20 – Professors

- VLAN 30 – Admins

- VLAN 40 – Guests

- VLAN 99 – Servers

On each switch, we used the CLI to create these VLANs and assign ports to them. This ensures that devices in different groups don’t communicate by default, increasing security.

switch> enable switch# configure terminal switch(config)# vlan 10 switch(config-vlan)# name STUDENTS switch(config)# interface range fa0/1 - 5 switch(config-if-range)# switchport mode access switch(config-if-range)# switchport access vlan 10

Each VLAN separates devices into logical groups, improving security and efficiency.

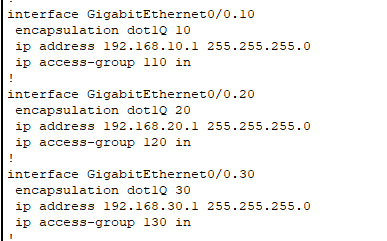

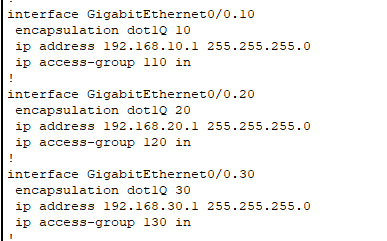

2. Router Sub-interface Setup (Router-on-a-Stick)

Since each VLAN is a separate broadcast domain, inter-VLAN communication requires routing. We implemented a Router-on-a-Stick setup using sub-interfaces on a single physical interface (GigabitEthernet 0/0). Each sub-interface was configured with:

- An encapsulation ID matching the VLAN (dot1Q)

- An IP address for that VLAN (used as the default gateway)

router> enable router# configure terminal router(config)# interface g0/0.10 router(config-subif)# encapsulation dot1Q 10 router(config-subif)# ip address 192.168.10.1 255.255.255.0 router(config)# interface g0/0.20 router(config-subif)# encapsulation dot1Q 20 router(config-subif)# ip address 192.168.20.1 255.255.255.0 ...etc

This allows devices from different VLANs to reach each other, depending on the access rules (ACLs).

Sub-interfaces allow routing between VLANs using one physical interface.

3. Access Control Lists (ACLs)

ACLs are used to control traffic and enforce policies. We applied an ACL on the interface connected to the Guest VLAN (40) to restrict their access:

- Block guests from accessing internal networks

- Only allow them to reach the web server

- Allow normal traffic for other users

router(config)# access-list 140 deny ip 192.168.40.0 0.0.0.255 any router(config)# access-list 140 permit ip any any router(config)# interface g0/0.40 router(config-if)# ip access-group 140 in

This ACL logic simulates a real university policy: guests can browse public pages but not access sensitive data.

4. Syslog Configuration

We added a Syslog server to monitor important events in the network — such as interface status changes or configuration updates. It helps administrators troubleshoot and secure the network.

On the router, we enabled logging to the Syslog server located at 192.168.99.30:

router(config)# logging 192.168.99.30

When we performed actions like shutting down interfaces, the Syslog server captured the event, proving that our monitoring was active.

5. Email Configuration (Server Side)

The Email Server was placed in VLAN 99 with the IP address 192.168.99.20. We enabled

both SMTP (Simple Mail Transfer Protocol) on port 25 for sending emails, and

POP3 (Post Office Protocol v3) on port 110 for receiving.

In the server’s configuration (under the Services tab), the email domain was set to

campus.com.

Multiple user accounts were created for testing email functionality, such as:

admin@campus.com— used by an admin PCstudent1@campus.com— used by a student PCguest@campus.com— used to verify access restrictions

Devices were then configured in the Desktop tab → Email tool, where we entered their email address, username, and the SMTP/POP3 server IP. We tested sending and receiving emails within the allowed roles (students, professors, admins), and verified that guests could not send or receive, as blocked by ACLs.

Voici les commandes principales utilisées dans Cisco Packet Tracer pour configurer le réseau de campus intelligent. Ce sont de vraies commandes Cisco IOS appliquées aux routeurs et commutateurs.

1. Configuration VLAN (sur les commutateurs)

Les VLAN (Réseaux Locaux Virtuels) ont été configurés pour séparer logiquement les différents groupes d'utilisateurs sur le réseau du campus. Chaque VLAN a reçu un identifiant unique :

- VLAN 10 – Étudiants

- VLAN 20 – Professeurs

- VLAN 30 – Administrateurs

- VLAN 40 – Invités

- VLAN 99 – Serveurs

Sur chaque commutateur, nous avons utilisé l'interface CLI pour créer ces VLAN et assigner des ports à chacun. Cela garantit que les appareils de différents groupes ne communiquent pas par défaut, augmentant ainsi la sécurité.

switch> enable switch# configure terminal switch(config)# vlan 10 switch(config-vlan)# name ETUDIANTS switch(config)# interface range fa0/1 - 5 switch(config-if-range)# switchport mode access switch(config-if-range)# switchport access vlan 10

Chaque VLAN sépare les appareils en groupes logiques, améliorant la sécurité et l'efficacité.

2. Configuration des Sous-interfaces (Routeur sur un Bâton)

Comme chaque VLAN est un domaine de diffusion séparé, la communication inter-VLAN nécessite un routage. Nous avons mis en place une configuration Routeur sur un Bâton utilisant des sous-interfaces sur une seule interface physique (GigabitEthernet 0/0). Chaque sous-interface a été configurée avec :

- Un ID d'encapsulation correspondant au VLAN (dot1Q)

- Une adresse IP pour ce VLAN (utilisée comme passerelle par défaut)

router> enable

router# configure terminal

router(config)# interface g0/0.10

router(config-subif)# encapsulation dot1Q 10

router(config-subif)# ip address 192.168.10.1 255.255.255.0

router(config)# interface g0/0.20

router(config-subif)# encapsulation dot1Q 20

router(config-subif)# ip address 192.168.20.1 255.255.255.0

...etc

Cela permet aux appareils de différents VLANs de communiquer entre eux, selon les règles d'accès (ACL).

Les sous-interfaces permettent le routage entre VLANs en utilisant une seule interface physique.

3. Listes de Contrôle d'Accès (ACL)

Les ACL sont utilisées pour contrôler le trafic et appliquer des politiques. Nous avons appliqué une ACL sur l'interface connectée au VLAN Invité (40) pour restreindre leur accès :

- Bloquer les invités d'accéder aux réseaux internes

- Ne leur permettre d'atteindre que le serveur web

- Autoriser le trafic normal pour les autres utilisateurs

router(config)# access-list 140 deny ip 192.168.40.0 0.0.0.255 any

router(config)# access-list 140 permit ip any any

router(config)# interface g0/0.40

router(config-if)# ip access-group 140 in

Cette logique ACL simule une politique universitaire réelle : les invités peuvent naviguer sur les pages publiques mais pas accéder aux données sensibles.

4. Configuration Syslog

Nous avons ajouté un serveur Syslog pour surveiller les événements importants du réseau — comme les changements d'état d'interface ou les mises à jour de configuration. Il aide les administrateurs à dépanner et sécuriser le réseau.

Sur le routeur, nous avons activé la journalisation vers le serveur Syslog situé à

192.168.99.30 :

router(config)# logging 192.168.99.30

Lorsque nous avons effectué des actions comme la désactivation d'interfaces, le serveur Syslog a capturé l'événement, prouvant que notre surveillance était active.

5. Configuration Email (Côté Serveur)

Le Serveur Email a été placé dans le VLAN 99 avec l'adresse IP 192.168.99.20. Nous

avons activé

à la fois SMTP (Simple Mail Transfer Protocol) sur le port 25 pour envoyer des

emails, et

POP3 (Post Office Protocol v3) sur le port 110 pour la réception.

Dans la configuration du serveur (sous l'onglet Services), le domaine email a été défini comme

campus.com.

Plusieurs comptes utilisateur ont été créés pour tester la fonctionnalité email, tels que :

admin@campus.com— utilisé par un PC administrateuretudiant1@campus.com— utilisé par un PC étudiantinvite@campus.com— utilisé pour vérifier les restrictions d'accès

Les appareils ont ensuite été configurés dans l'onglet Desktop → outil Email, où nous avons entré leur adresse email, nom d'utilisateur, et l'adresse IP du serveur SMTP/POP3. Nous avons testé l'envoi et la réception d'emails parmi les rôles autorisés (étudiants, professeurs, administrateurs), et vérifié que les invités ne pouvaient pas envoyer ou recevoir, comme bloqué par les ACL.

![Screenshots]() Project Screenshots

Project Screenshots

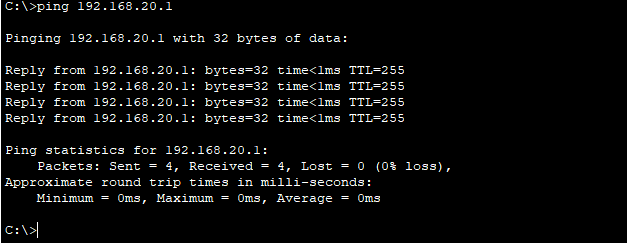

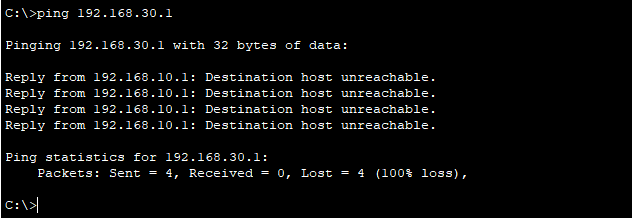

Visual documentation of our network simulation implementation:

VLAN Configuration

Network Topology

Test Email Succeed

Email Test Failed

ACL Configuration

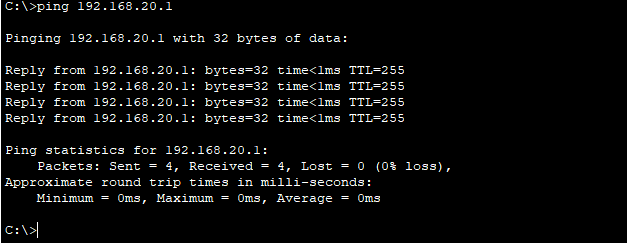

ACL Confirmed Access

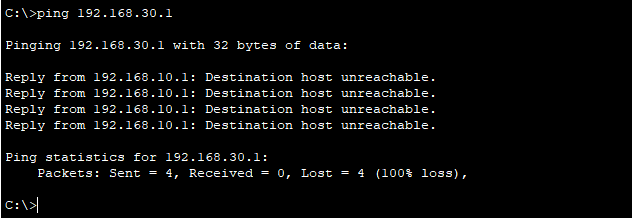

ACL Denied Access

Syslog Events

Router Configuration

Documentation visuelle de notre implémentation de simulation réseau :

Configuration VLAN

Topologie du Réseau

Test d'Email réussi

Test d'Email échoué

Configuration De ACL

Accès Confirmé par ACL

Accès Refusé par ACL

Événements Syslog

Configuration du Routeur

![Conclusion]() Conclusion

Conclusion

This project demonstrates how networking principles can be applied to design and secure a functional campus network. It involved planning, segmentation, configuration, and testing of services such as VLANs, email communication, and ACL enforcement. The final setup accurately reflects a real-world scenario of controlled digital communication within an academic institution.

Ce projet démontre comment les principes de mise en réseau peuvent être appliqués pour concevoir et sécuriser un réseau de campus fonctionnel. Il a impliqué la planification, la segmentation, la configuration et les tests de services tels que les VLAN, la communication par courrier électronique et l'application des ACL. La configuration finale reflète avec précision un scénario réel de communication numérique contrôlée au sein d'une institution académique.

Credits

This project was created by:

- Koussay Nefzi

Faculty of Science, Monastir – 2025

Ce projet a été créé par :

- Koussay Nefzi

Faculté des Sciences, Monastir – 2025